La curiosité, le facteur motivant des utilisateurs à sexposer au QRishing

Secuobs.com : 13/11/2012 - secuobs : La curiosité, le facteur motivant des utilisateurs à sexposer au QRishing

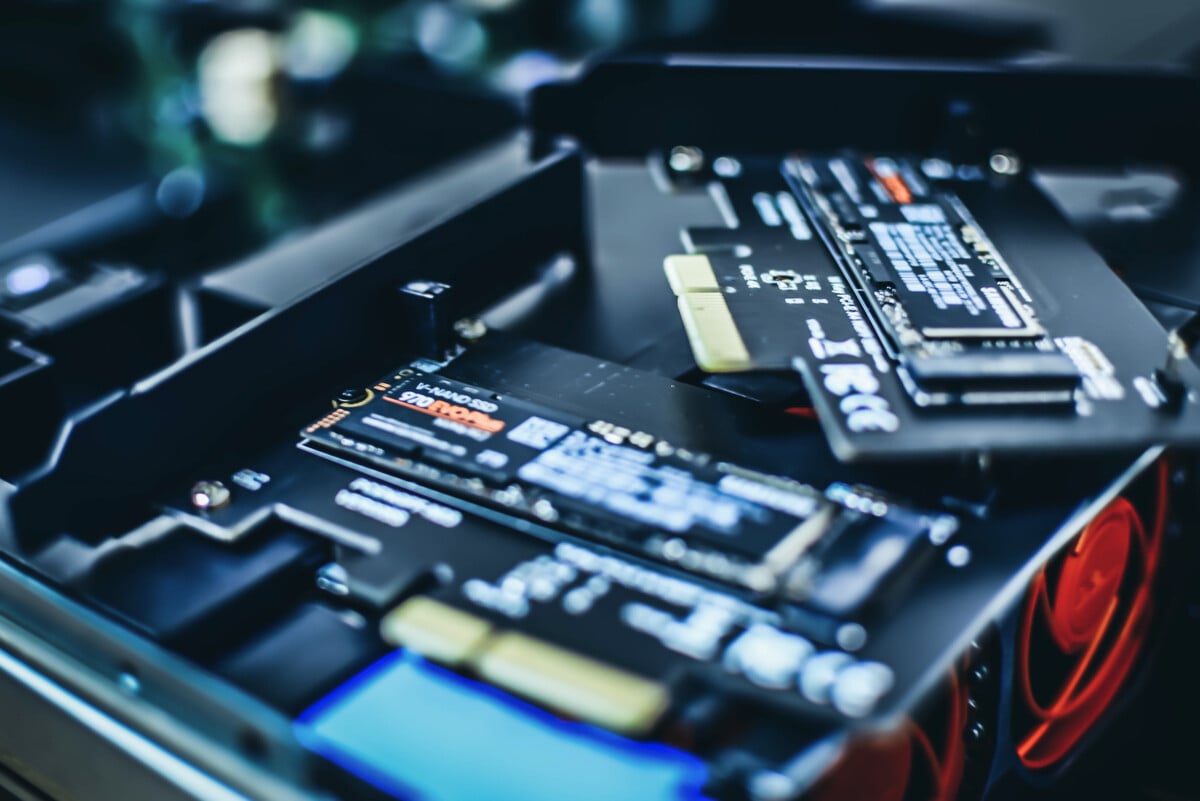

View ArticleUne preuve de concept pour exploiter à distance un lecteur USB de cartes à puce

Secuobs.com : 20/11/2012 - secuobs : Une preuve de concept pour exploiter à distance un lecteur USB de cartes à puce

View ArticleUmbrella Mobility, une révolution pour la sécurisation de lInternet mobile...

Secuobs.com : 20/11/2012 - secuobs : Umbrella Mobility, une révolution pour la sécurisation de lInternet mobile dentreprise

View ArticleRédécouvrir TRAP, un ancien projet de détection des vulnérabilités se basant...

Secuobs.com : 20/11/2012 - secuobs : Rédécouvrir TRAP, un ancien projet de détection des vulnérabilités se basant sur TaintCheck

View ArticleDes compteurs électriques un peu trop bavards

Secuobs.com : 26/11/2012 - secuobs : Des compteurs électriques un peu trop bavards

View ArticleUne nouvelle forme de code malicieux exploitant Debian Squeeze et NGINX

Secuobs.com : 26/11/2012 - secuobs : Une nouvelle forme de code malicieux exploitant Debian Squeeze et NGINX

View ArticleComparatif des solutions Honeypots contemporaines par le CERT

Secuobs.com : 26/11/2012 - secuobs : Comparatif des solutions Honeypots contemporaines par le CERT

View ArticleRenaud Bidou Deny All : « La mise en production dun WAF est maintenant...

Secuobs.com : 29/11/2012 - secuobs : Renaud Bidou Deny All : « La mise en production dun WAF est maintenant possible en quelques minutes, tout en maintenant un niveau de sécurité nominal...

View ArticleUne porte dérobée SNMP dans les imprimantes Dell et Samsung

Secuobs.com : 03/12/2012 - secuobs : Une porte dérobée SNMP dans les imprimantes Dell et Samsung

View ArticleCalcul à grande échelle via lexploitation de navigateurs Web utilisant le...

Secuobs.com : 03/12/2012 - secuobs : Calcul à grande échelle via lexploitation de navigateurs Web utilisant le Cloud Computing

View ArticleShylock doté dune technique dévasion des analyses effectuées via des...

Secuobs.com : 03/12/2012 - secuobs : Shylock doté dune technique dévasion des analyses effectuées via des sessions RDP

View ArticleAvec VET, le DARPA se charge de vérifier lintégrité des périphériques et des...

Secuobs.com : 10/12/2012 - secuobs : Avec VET, le DARPA se charge de vérifier lintégrité des périphériques et des logiciels

View ArticleSTIX standardise léchange des informations relatives aux attaques...

Secuobs.com : 10/12/2012 - secuobs : STIX standardise léchange des informations relatives aux attaques cybernétiques

View ArticleMayhem, une preuve de concept pour des fraudes financières via Microsoft...

Secuobs.com : 10/12/2012 - secuobs : Mayhem, une preuve de concept pour des fraudes financières via Microsoft Dynamics GP

View ArticleVersion Beta publiée pour Qubes 2, AppVMs Windows supportées

Secuobs.com : 17/12/2012 - secuobs : Version Beta publiée pour Qubes 2, AppVMs Windows supportées

View ArticleNouveau vecteur dexploitation sur les tablettes Samsung Galaxy S2 et Galaxy...

Secuobs.com : 17/12/2012 - secuobs : Nouveau vecteur dexploitation sur les tablettes Samsung Galaxy S2 et Galaxy Note 2

View ArticleUn Botnet utilisant le réseau danonymisation et les services cachés de Tor

Secuobs.com : 17/12/2012 - secuobs : Un Botnet utilisant le réseau danonymisation et les services cachés de Tor

View ArticleFIC 2013, vers une prise de conscience politique de l'échec de la sécurité...

Secuobs.com : 14/02/2013 - secuobs : FIC 2013, vers une prise de conscience politique de l'échec de la sécurité informatique

View ArticleLa conférence Cansecwest 2013 va bientôt avoir lieu

Secuobs.com : 25/02/2013 - secuobs : La conférence Cansecwest 2013 va bientôt avoir lieu

View ArticleUne belle série de conférences pour le printemps

Secuobs.com : 26/03/2013 - secuobs : Une belle série de conférences pour le printemps

View Article